| Nie bąź frajer - pilnuj swoich dysków... ( dla mniej zaawansowanych i dla roztargnionych) |

| Wpisany przez Jan Jackowicz-Korczyński | |||

| czwartek, 16 września 2010 06:12 | |||

|

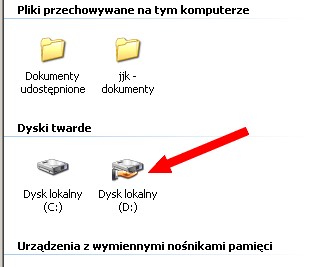

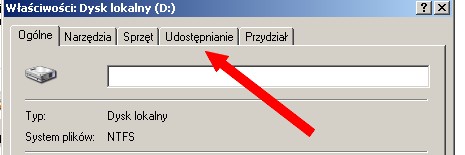

Wiele się mówi o ochronie przywatności w sieci i konieczności jej chronienia. Najczęściej na marginesie mówienia o portalach społecznościowych. Ale czy jesteś peweien, czy tylko z powodu n ieznajomości diałania sieci nie udostepniasz w Internecie więcej rzeczy niż masz tego świadomość. Sprawdź, czy zasoby TWOJEGO KOMPUTERA nie są przypadkiem widziane w sieci. Z własnych obserwacji gwarantuję Ci, że zjawisko jest dośc powszechne... SPRAWDŹ KONIECZNIE BEZPIECZEŃSTWO TWOICH DYSKÓW - KONIECZNIE!! Uruchom kolejno: START --> MÓJ KOMPUTER. Zobacz, czy przy jakimś elemencie w wyświetlonym okienku nie figuruje przypadkiem ikona rączki, dłoni - zobacz strzałka poniżej:

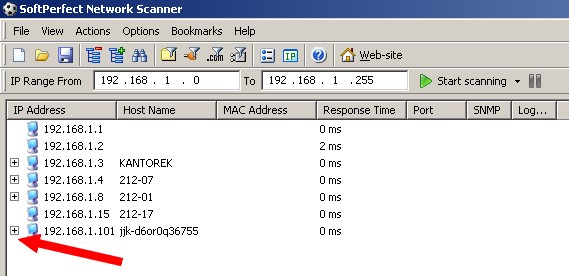

Jeśli tak jest - element jest oznaczony ,,rączką'' to jesteś (przepraszam) ,,SKOŃCZONY FRAJER''... Zobacz czym to grozi i jak temu zapobiec. czym to grozi...W sieci dostępny jest bardzo ,,sprytny'' freewarowy porgramik o nazwie NetSCAN Warto samemu spróbować co on ,,potrafi''. Programu po rozpakowaniu nie trzeba instralować - wywtarczy go uruchomić. Program ten służy do skanowania sieci w określonym zakresie numerów IP. Wystarczy określić zakres IP sieci jaką chcemy pzreskanować (na rys poniżej w sieci lokalnej zakres: 192.168.1.0 do 192.168.1.255 ). Oczywi scie można w ten sposób przeskanować dowolny zakres sieci, również zewnętrznej. Po podaniu zakresu sieci wystarczy uruchomić START SCANING Program skanuje sieć w 3 przebiegach. Sprawdxa kolejno jakie komputery są w sieci, jakie są aktywne i (UWAGA!) jakie zasoby komputera są udostępnione w sieci. Jeśli jakiś komputer udostępnia POWSZECHNIE swoje zasoby obok identyfikatora tego komputera w liście pojawia się doskonale nam znany z managera plików PLUSIK (zobacz czerwona strzałka poniąej)

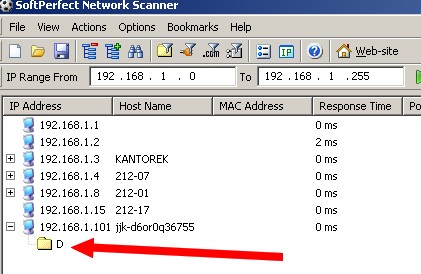

Teraz już nietrudno się domyslić, że należy kliknąć na tym krzyżyku, aby dostać się dalej - na zasoby tego komputera. Zobacz rysunek poniżej. Okazuje się, że w sieci jest dostepny dysk D:

Najczęściej widziane tam są:

TEARAZ WYSTARCZY TYLKO KLIKNĄC NA IKONĘ TEGO DYSKU i w osobnym okienku managera plików otrzmujemy pełny dostęp do tego dysku. Każdy, kto namierzy taki dysk poirgramem NetScan (lub innym podobnym ) może z zasobami tego dysku zrobić osłownie wszystko co mu przyniesie wyobraźnia (skasować, wgrać nowe elementy, zmienić.... ) JESTEŚ CAŁY W DYSPOZYCJI potencjalnego intruza i o na swoje własne życzenie.

Gdy jesteś podłaczony do sieci (lokalnej lub Internetu) to wyłącz!!!! udostępnianie dysku!!!!

|

| < Poprzednia | Następna > |

|---|

Komentarze

Udostępnianie folderów i dysków w GNU/Linuksie odbywa się z configa smb.conf i innych serwerów (FTP, NFS, whatever...). Jeśli serwer nie chodzi na roocie to nie ma problemu, w takim wypadku wystarczy zablokować dostęp do krytycznych plików:

$ chmod -R u=rwX,g=,a= /katalog

$ setfacl -R -m d:u::rwX /katalog

/katalog'iem będzie zazwyczaj ~ czy /var/www.

Może wypuszczę jakiś artykuł o bezpieczeństwie plików w uniksach...?

Więc jeśli ktoś bardzo czuje potrzebę stałego udostępniania dysków, to warto założyć hasło na konto. Wymusza logowanie przy każdym uruchomieniu komputera, ale daje trochę bezpieczeństwa :)